El malware bancario Bizarro se dirige a 70 bancos en Europa y Sudamérica

Un banquero brasileño llamado Bizarro cruzó la frontera y comenzó a apuntar a clientes de 70 bancos en Europa y Sudamérica.

Una vez en Windows, el malware puede obligar a los usuarios a ingresar credenciales bancarias y utilizar la ingeniería social para robar tokens de autenticación de dos factores.

Expansión

Bizarro está experimentando un desarrollo constante a medida que su autor continúa ampliando la lista de bancos de apoyo y la está modificando para mejorar la protección contra el análisis.

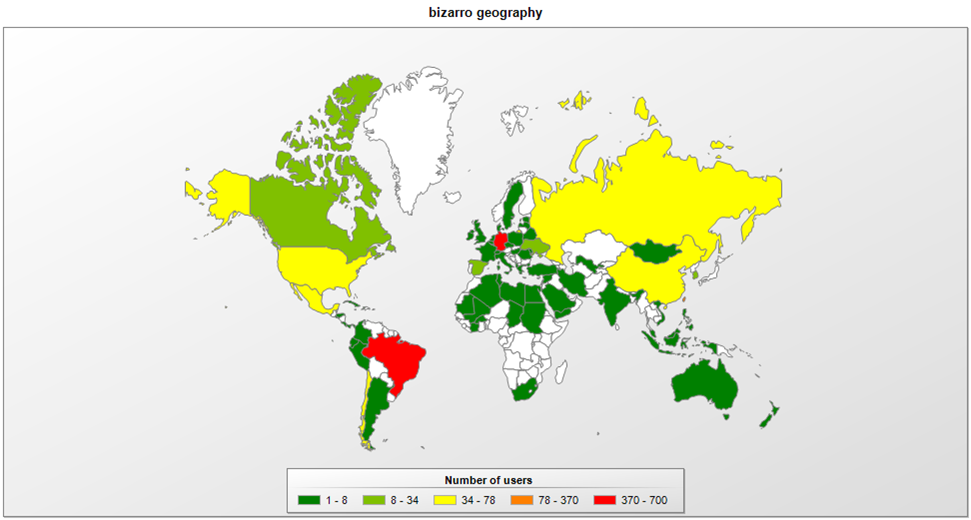

Las estadísticas de la firma de ciberseguridad Kaspersky muestran que los objetivos de Pesaro ahora son clientes de bancos en Europa (Alemania, España, Portugal, Francia, Italia) y Sudamérica (Chile, Argentina y Brasil).

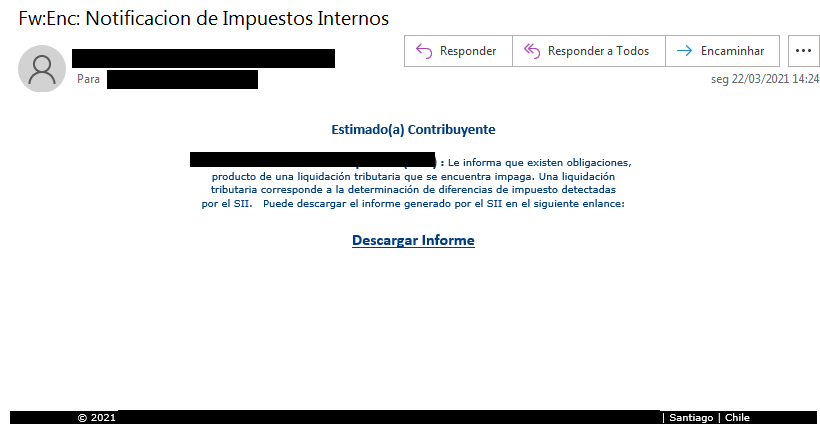

El malware se propaga a través de correos electrónicos de phishing que generalmente se disfrazan como cartas fiscales oficiales que informan sobre pasivos pendientes.

El enlace de descarga recupera el mensaje de Bizarro como un paquete MSI. Después de su lanzamiento, el malware se descarga de los servidores comprometidos de WordPress, Amazon y Azure, y es un archivo zip que contiene los componentes maliciosos necesarios para el ataque.

Empleos en Bizarro

Una vez que comience, Bizarro terminará todas las sesiones actuales con la Banca por Internet al finalizar todas las operaciones del navegador. Esto obliga al usuario a volver a ingresar las credenciales de la cuenta bancaria, lo que permite que el malware las recopile.

El malware también puede deshabilitar la función de autocompletar en el navegador web para capturar las credenciales de inicio de sesión cuando la víctima las escribe manualmente.

Investigadores de Kaspersky darse cuenta El componente principal de Bizarro es la función de puerta trasera, que admite más de 100 comandos, la mayoría de los cuales «se utilizan para mostrar mensajes emergentes falsos a los usuarios».

El componente se activa solo después de que el malware haya enumerado todas las ventanas para verificar la conexión a un sitio bancario compatible.

Bizarro puede recibir los siguientes tipos de comandos desde su servidor de comando y control:

- Traiga datos sobre la víctima y gestione el estado de los contactos

- Permitir el control de los archivos del disco duro

- Permitir el control del mouse y el teclado

- Apague, reinicie o destruya el sistema operativo y limite la funcionalidad de Windows

- Pulsaciones de teclas

- Comandos que habilitan ataques de ingeniería social

Componente de ingeniería social

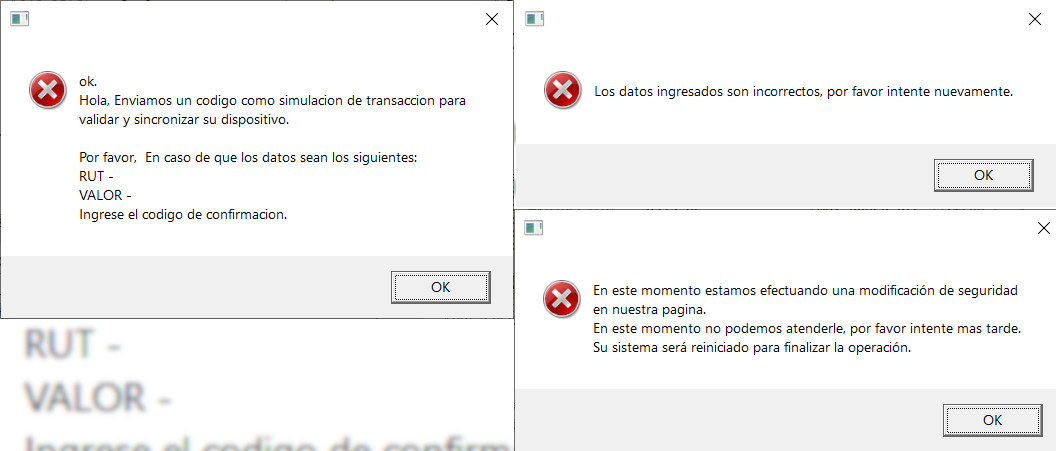

Con comandos específicos de componentes de puerta trasera, los operadores de Bizarro pueden engañar a los usuarios para que proporcionen información de inicio de sesión de la cuenta bancaria mostrando cuadros de mensaje o ventanas que solicitan datos de inicio de sesión o códigos de autenticación de dos factores.

Con comandos específicos de componentes de puerta trasera, los operadores de Bizarro pueden engañar a los usuarios para que proporcionen información confidencial mostrándoles ventanas o cuadros de mensajes personalizados.

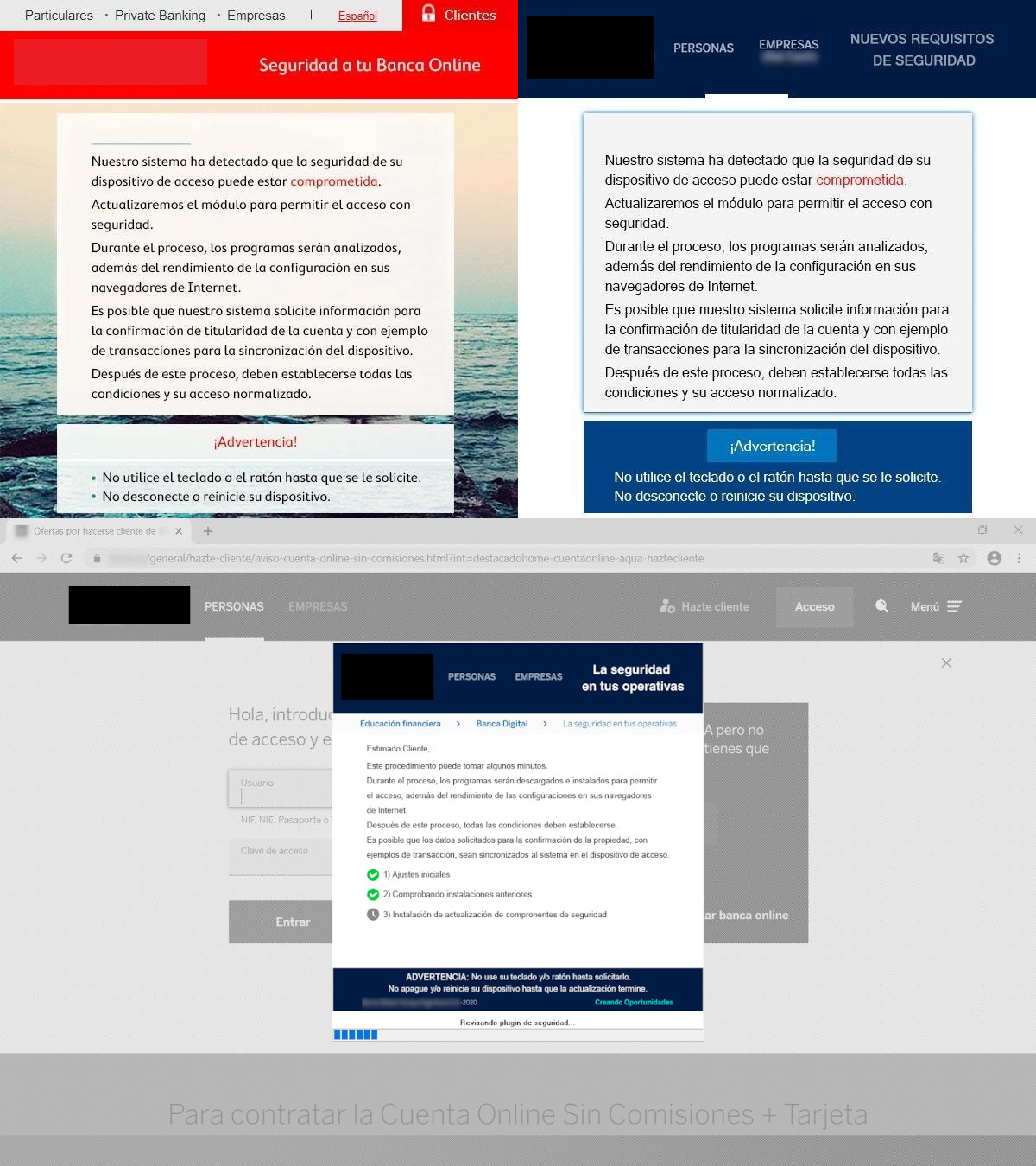

Los mensajes varían desde notificaciones falsas que solicitan detalles nuevamente o que solicitan ingresar un código de confirmación hasta un error falso que nos dice que el sistema debe reiniciarse para completar un proceso relacionado con la seguridad.

Otro truco de ingeniería social en un sombrero de Pesaro es mostrar imágenes JPEG que contienen el logotipo del banco objetivo y las instrucciones a la víctima.

Algunos de estos mensajes pueden bloquear el acceso a toda la pantalla y ocultar la barra de tareas, lo que dificulta aún más el inicio del Administrador de tareas.

La mayoría de las imágenes intentan convencer a la víctima de que su sistema se ha visto comprometido o necesita una actualización, o que los componentes de seguridad y rendimiento del navegador deben estar instalados.

El componente de ingeniería social se está expandiendo para engañar a las víctimas para que instalen una aplicación bancaria fraudulenta en sus teléfonos, lo que permite recopilar credenciales y códigos confidenciales de los dispositivos móviles.

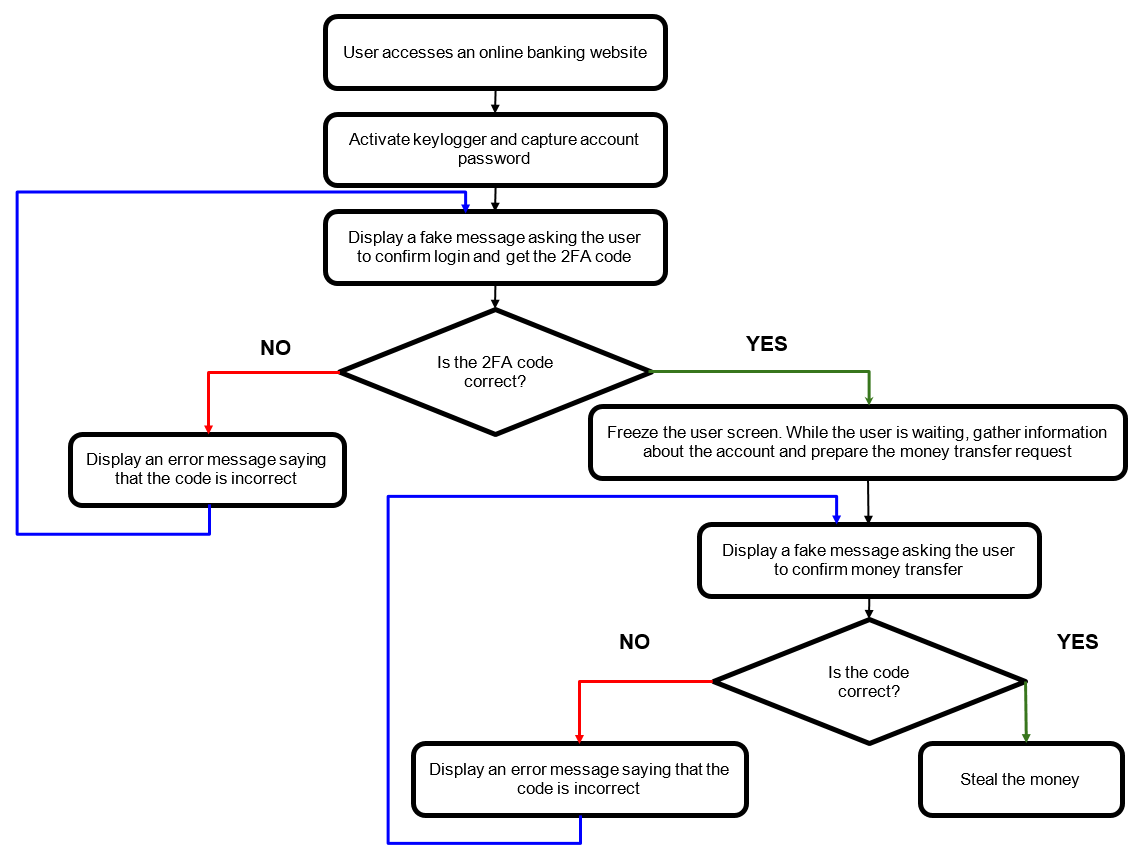

Según los comandos que admite el caballo de Troya, el escenario de atacar una computadora pirateada comienza cuando la víctima ingresa a un sitio web bancario.

La funcionalidad de registro de teclas en el malware captura la contraseña de la cuenta y luego aparecen mensajes falsos para recopilar el token de autenticación de dos factores.

Los ciberdelincuentes pueden ganar algo de tiempo para configurar una transacción fraudulenta mostrando una alerta falsa del banco que bloquea el acceso a la pantalla.

Kaspersky dice que Bizarro no es el único caballo de Troya bancario sudamericano que se expande a Europa. Otro malware ha seguido el mismo camino recientemente, que es Gildma (También conocido como Astaroth), AmalfadoY el CerdoY el Malcoz, Y el Grandeurero. Todos ellos fueron creados, desarrollados y difundidos en Brasil y se expandieron más allá de América Latina.